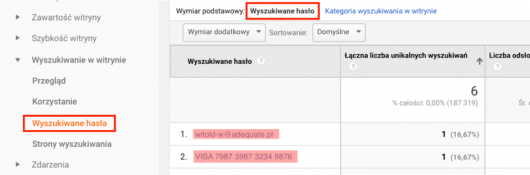

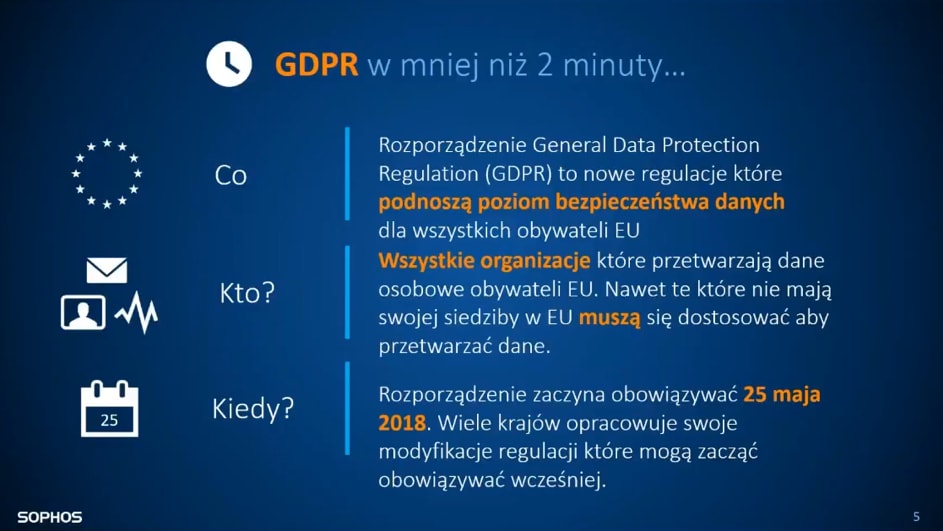

Ochrona danych wrażliwych dzięki szyfrowaniu plików - wymogi RODO i metody zabezpieczania | MakeITtogether.pl

Co zrobić, gdy jesteśmy proszeni o wysłanie danych osobowych przez e-mail – Sylwia Czub bloguje o danych osobowych

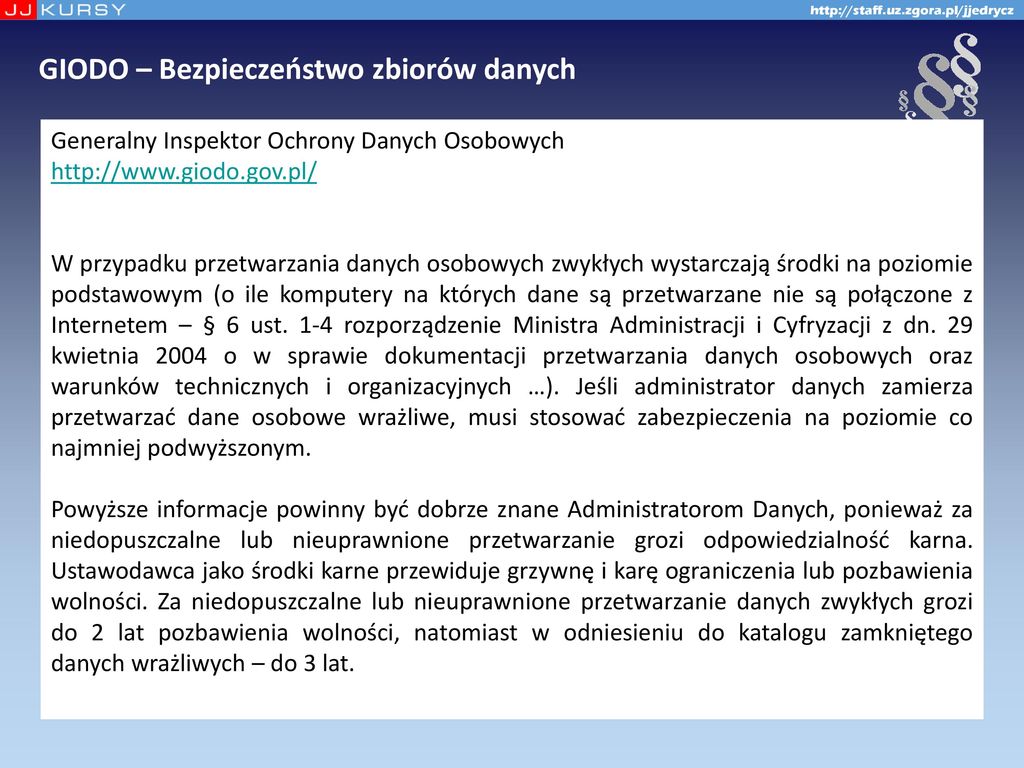

Zasady przetwarzania i udostępniania danych osobowych, tworzenie zbiorów - mikroPorady.pl - Biznesowe wsparcie z najlepszej strony